Небольшой обзор masterhost.ru (Crash Tests).

Кейс из практики работы студии Клондайк

Россия отстает от всего мира не только в производственной сфере, но так же и в информационной, зачастую ставя в тупик своим качеством сервиса даже в сфере высоких технологий. И уж если произвести качественное оборудование нам не по силам, мы умудряемся еще и предоставлять убогое качество сервиса к зарубежному оборудованию. И если у ТОП 3 поставщиков дела ее ни шатко, ни валко, то у последующих туши свет.

Компания Мастерхост, как один из крупных хостинг площадок, была у нас в рекомендованных списках по умолчанию. До сегодняшнего дня.

Проблема

Обратился клиент с просьбой «разобраться с сайтом», что-то у него не работает. Сайт заблокирован из-за вируса. Подробнее в предыдущей статье.

Вполне бывает. Сайты от вирусов падают с регулярной постоянностью и все хостеры стараются отключать их по первой жалобе с сторонних сервисов. Такова практика не только в России, но и за рубежом. Так что вооружившись всеми доступами клиента до хостинга, смело двигаем в бой "выгонять поганого змия" с добропорядочного сайта клиента.

Заходим на хостинг

Ну ладно проект интерфейса явно разрабатывался имея обширные каналы поставки канабиса. Убогий интерфейс — вообще черта российского интернета.

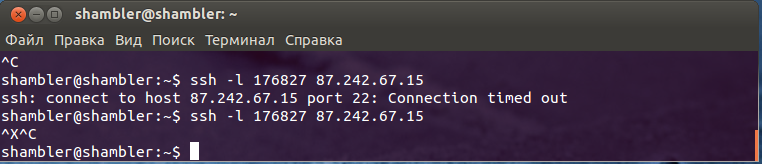

Как ни в чем не бывало, нахожу заветный SSH, добавляю user, логин и пасс — «да здравствует SSH». И с чувством собственного достоинства лезу в консоль, жалея по дороге всех любителей FTP. Собственно, тут бы и сказке конец, ан нет — она тут, к сожалению, только началась.

SSH напрочь отказался подключиться к серверу. Бывает ждем... ждем... читаем по ходу дела в админке (изменения вступают в силу до 40 минут!). О боже! Ладно я не тороплюсь и жду положенные до 40 минут. Тук-тук — тишина...

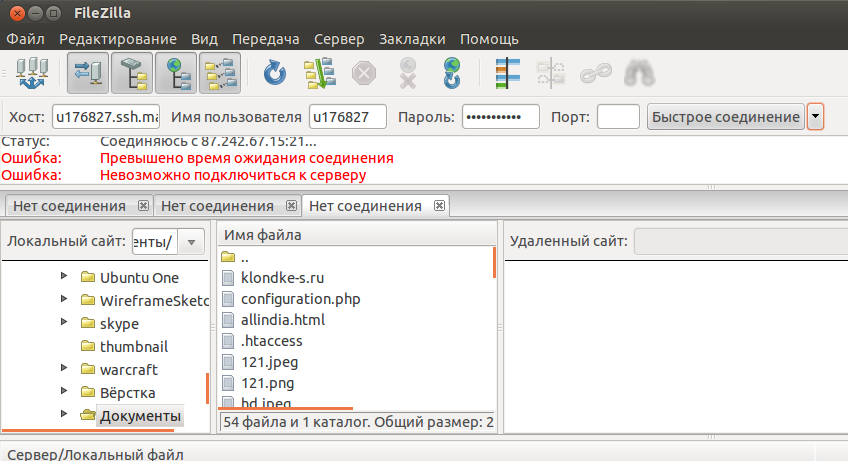

ЭЭЭЭ. Может я «дурак», запускаю графический интерфейс на машине, подключаюсь через sFTP в FileZilla может я зря радовался и SSH там поддерживает только эмуляцию FTP. Собственно, не работает.

Звоним в поддержку

- Я: Здравствуйте. Не могу создать доступ до SSH.

Минут десять уходит объяснить, что как его создать я вполне компетентен разобраться. Несколько минут уходит на переключение на «нужного специалиста». А дальше начинается откровенный цирк.

- Мастерхост: Доступы работают.

- Я: Работали бы - не звонил бы...

- Мастерхост: Методичку мне советует как подключиться по SSH.

- Я: Уже десять лет работаю с SSH мне не нужна методичка.

- Мастерхост: Сервис доступен, я проверила.

- Я: Как он может быть доступен у вас даже telnet не может до него достучаться, притом ни до 22 ни до 21 порта.

- Мастерхост: У нас все работает, скорее всего дело с вами, позвоните провайдеру.

- Я: Пробую с десятков серверов, перед тем как позвонить в поддержку.

После этого проходит пол часа и телефон выключается (минусы цифрового телефона)

- Мастерхост: А вы с других серверов и не зайдете, сервисы доступны только из России.

- Я: Чего?

Перезваниваю.

- Я: Здравствуйте, дайте компетентного парня, по дороге мне приходят утончающие письма от клиента по работе.

Читаю внимательно. О-ооо, так сайт собственно забанен не за вирус а за DDoS да еще и перемещен на запасной сервер. Картина немного проясняется.

- Я: Мой сайт перенесен на запасной сервер?

- Мастерхост: Да.

- Я: Сайт не доступен?

- Мастерхост: Да.

- Я: А почему?

- Мастерхост: Его ДДоС-ят, мы его перенесли на запасной сервер и выключили!

- Я: О, перенесли хорошо а выключили зачем?

- Мастерхост: Выключили, он сервер грузит.

Далее идет некоторое разбирательство как хорошо вырубать сервис из-за простейшего ДДоС-а, да скорее всего еще и обычного робота. На что поддержка говорит мы таких услуг не оказываем. Мои призывы что сотни их серверов проседают из-за одинаковых атак, куда проще мониторить их и 1 строчкой кода 1 сотрудника решать проблему, чем тупо вырубать сервис. Да, и как оказалось на серверах вообще нет никаких защит от ДДоС-а, даже совершенно тупых.

- Я: Ок. Как забрать мне сайт?

- Мастерхост: Ну вы же зашли.

- Я: Ну да через SSH клиентского аккаунта на nic.ru под FreeBSD подключился к следующему SSH с него получил убогую консоль без zip mc top.

Собственно по словам техподдержки выходило забирайте как хотите вы же зашли.

На мои призывы к тому что не каждый клиент в состояние зайти по SSH перебрав пул доступных адресов с которых можно зайти на сервер и через убогонький обрезанный сервис получить файлы.

Человеческий же доступ они дать не могут ибо ..... а хрен его знает, тупо не могут на отстойном сервере.

- Я: Не умею забирать файлы по SSH, вообще «нифига» не умею, я клиент — туп как пробка, как мне забрать мое хозяйство?

- Мастерхост: Вы же врете!

- Я: Конечно вру, но и вы мне в глаза врали что сервис доступен а у вас сайт выключен полностью и вы включать его в принципе не собираетесь.

- Я: Ок, когда сервер включится?

- Мастерхост: Ну вы нам периодически пишите, мы будем посматривать если DDoS прекратится мы включим.

- Я: А если писать не буду

- Мастерхост: Не включим

- Я: А у вас что мониторинга нет?

- Мастерхост: Есть, но причем тут клиентский домен?

- Я: О-ооо, у вас не видно когда кончится DDoS?

- Мастерхост: Нет.

- Я: А что вы тогда мониторите?

- Мастерхост: Свои сервисы.

- Я: Так это и есть ваш сервис.

И тишина....

В общем, дальше все совсем печально. Фактически в течение двух часов все чего мы смогли добиться от сервера они согласились отдать нам сайт, переведя его на боевой сервер, доступ по http к сайту дать отказались. Только завелись доступ до SSH FTP и так далее.

И все бы хорошо, если бы не было так грустно. Данный хостер является одним из крупнейших.

А по итогу

- Что делать при ДДоС-е в компании не прописано.

- Мониторинг ДДоС-а отсутствует.

- Защита от ДДоС-а хоть элементарнейшая отсутствует как класс.

- Последовательность действий при атаке не прописана, менеджеры и админы тупо не знают, что делать в этой ситуации.

- Возможность забрать сайт отсутствует.

- Возможность остановить DDoS посадив их админа написать 1 строчку скрипта отсутствует (я не против заплатить если это требуется).

Умножив это на сотни серверов и тысячи клиентов мы получаем халявный геморрой на всю контору.

А главное все что требовалось

- Четко прописать правила, что делать, какие пути решения.

- Оценить стоимость работ и трудочасы службы поддержки на объяснения этих причин, возможно некоторые из них проще удалить чем объяснять. (в масштабах всего хостинга)

- Отсутствует элементарная защита от DDoS, даже 101 тариф у nic.ru более устойчив к этой атаке.

- Скирпты по созданию логинов паролей к SSH FTP sql просто перестают работать после перенесения сайт на «некий запасной» сервер. И там его зачем-то все равно вырубают? В добавок, еще и обрезают доступы почти со всех IP в мире.

ИТОГО

В обей сложности на то чтоб забрать два небольших сайта с сервера у меня уходит около 8 часов, и еще 20 минут развернуть их у себя на сервере, Моя же родная система мониторинга с легкостью мне сообщает что на данный сайт идет DDoS, и ставит мне в тикет, а я не претендую на хостинг гиганта. Все что мне остается, действовать по инструкции созданной мной же. Фактически я закидываю 1 команду в свою систему защиты и все мои сервера автоматически распознают данную атаку и не пускают ее на сервер.

if ($query_string ~* "^\w{1,6}[0-9]{1,6}\=[0-9]{1,6}$«){

return 404;

5 }

Тикет в системе мониторинга пропадает. Учитывая мое количество поддерживаемых сайтов, мне выгоден такой подход, когда их становятся десятки тысяч. По идее без него вообще обойтись невозможно, учитывая что данная атака как оказалась шла по всему миру на сайты WordPress, я бы сэкономил тысячи часов, сотни не ушедших клиентов, мегаватты электричества и гигантский ресурс серверов будет не использован в пустую и все это наняв обычного чурку, способного писать однотипные регулярные выражения и кидать их в общую систему безопасности. 24 часа. Между делом он бы успевал еще кучу дел сделать, попить чай и написать нормальные скрипты чтоб не было так позорно и управление хостингом умирало бы после первого нестандартного телодвижения их админов.

В общем, печаль полная.

А DDoS оказался настолько небольшим «приблизительно 10000» запросов в минуту!

Так что даже обычный редирект в .htaccess справился бы с ним. Я уже не говорю о fail2ban, iptables, nginx, ну и далее по нарастающей. В общем, позор вам админы хостинга Мастерхост.

Также позор вашим менеджерам и директорам. У обычной веб студии с парой сотен сайтов все отлажено куда лучше.

Оставить комментарий

Комментарии (9)